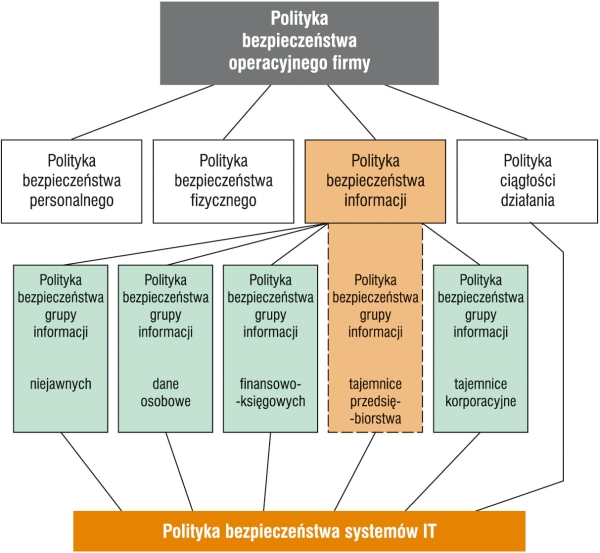

Jak zdefiniować firmową politykę bezpieczeństwa - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Computerworld 2/2019. Polityka bezpieczeństwa w centrum uwagi - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje