Ochrona danych osobowych i informacji niejawnych z uwzględnieniem ogólnego rozporządzenia unijnego + Płyta CD, 2016, Dariusz Wociór - Ksiegarnia.beck.pl

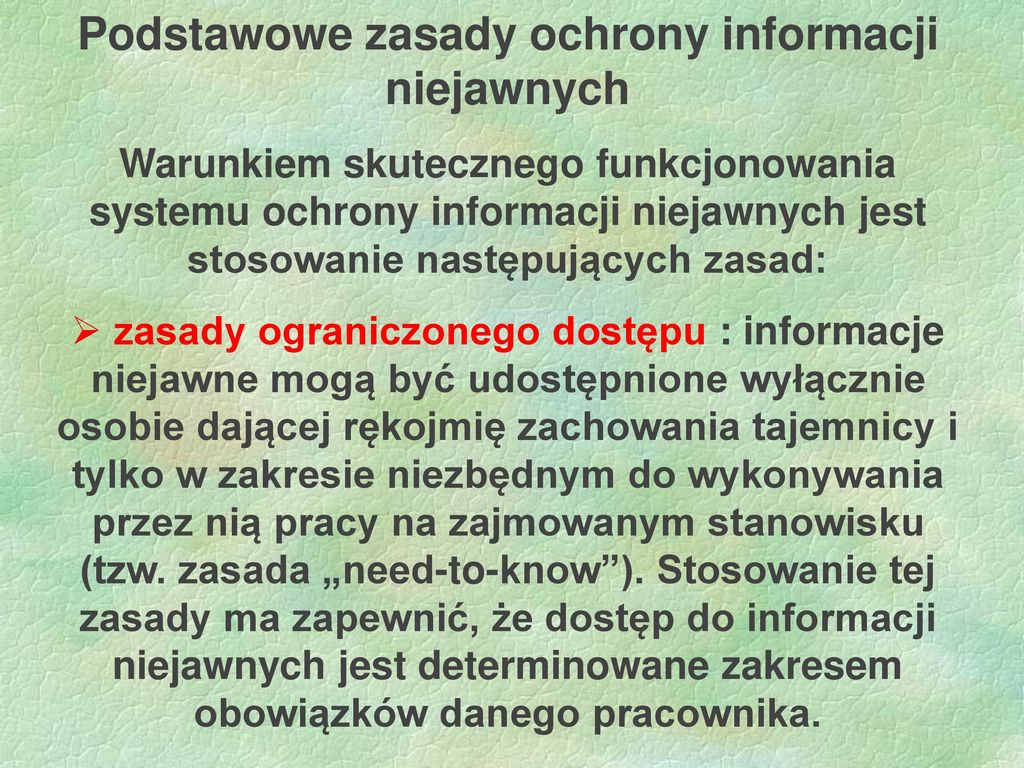

Nowe spojrzenie na ochronę informacji niejawnych (cz. 2) | Zabezpieczenia - czasopismo branży security

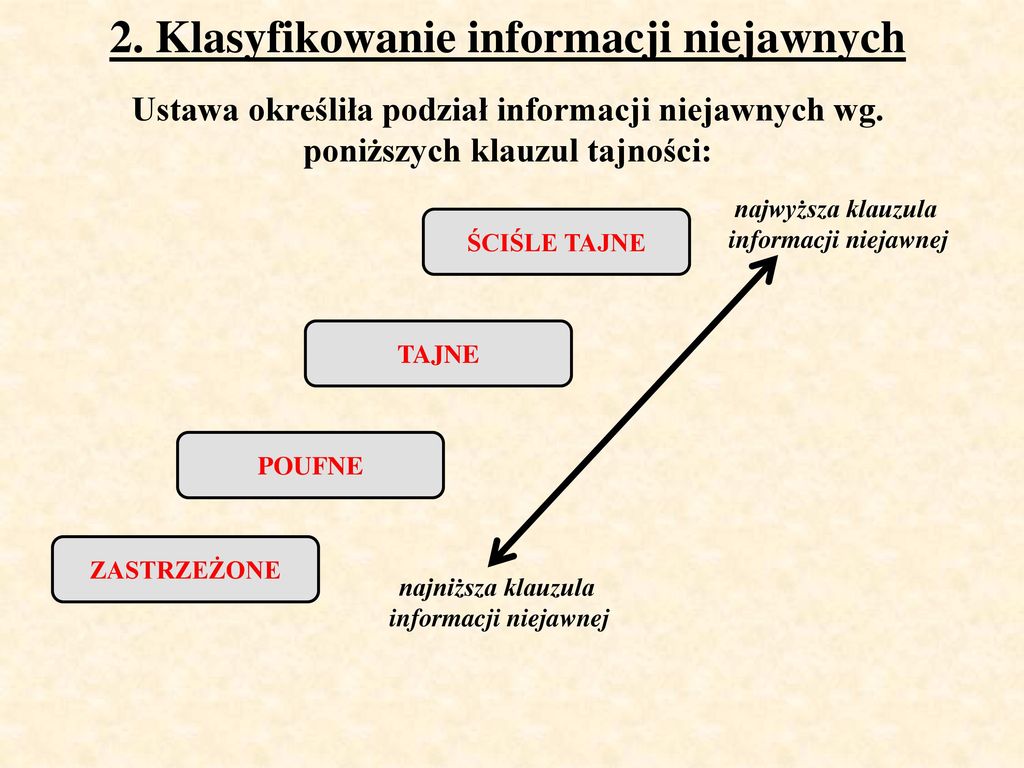

Ochrona informacji niejawnej - strona 3 - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Nowe spojrzenie na ochronę informacji niejawnych (cz. 2) | Zabezpieczenia - czasopismo branży security

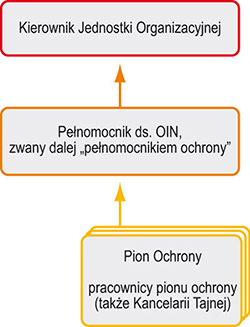

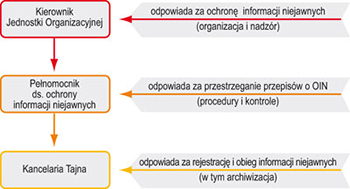

Kim jest Pełnomocnik ds. ochrony informacji niejawnych i jak nim zostać? | BezpieczneIT - informacje niejawne | dane osobowe

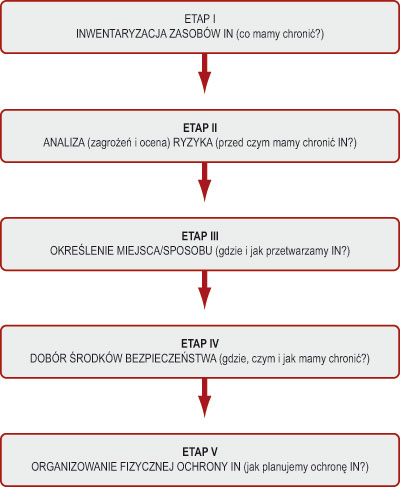

Środki bezpieczeństwa fizycznego w ochronie informacji niejawnych (cz. 1) | Zabezpieczenia - czasopismo branży security

Szkolenie z ochrony informacji niejawnych i obiegu dokumentów niejawnych – POLSKIE PRZYGOTOWANIA OBRONNE – Szkolenia Obronne PPO